프로그램 개발자인 Felix Kraus의 웹사이트 빠른 차선, 현재 iOS 플랫폼에서 수행할 수 있는 피싱 공격을 수행하는 최신 방법에 관한 매우 흥미로운 정보가 오늘 나타났습니다. 이 공격은 장치 사용자의 비밀번호를 대상으로 하며 주로 실제처럼 보이기 때문에 위험합니다. 그리고 공격을 받은 사용자가 스스로 비밀번호를 잃어버릴 수도 있습니다.

그것은 수 관심을 가져라

펠릭스 혼자서 웨부 iOS 기기에 침투할 수 있는 피싱 공격의 새로운 개념을 나타냅니다. 이것은 아직 일어나지 않고 있습니다. (비록 몇 년 동안 가능했지만) 그것은 무엇이 가능한지에 대한 시연일 뿐입니다. 논리적으로 저자는 자신의 웹사이트에 이 해킹의 소스 코드를 표시하지 않지만 누군가가 이를 시도할 가능성은 거의 없습니다.

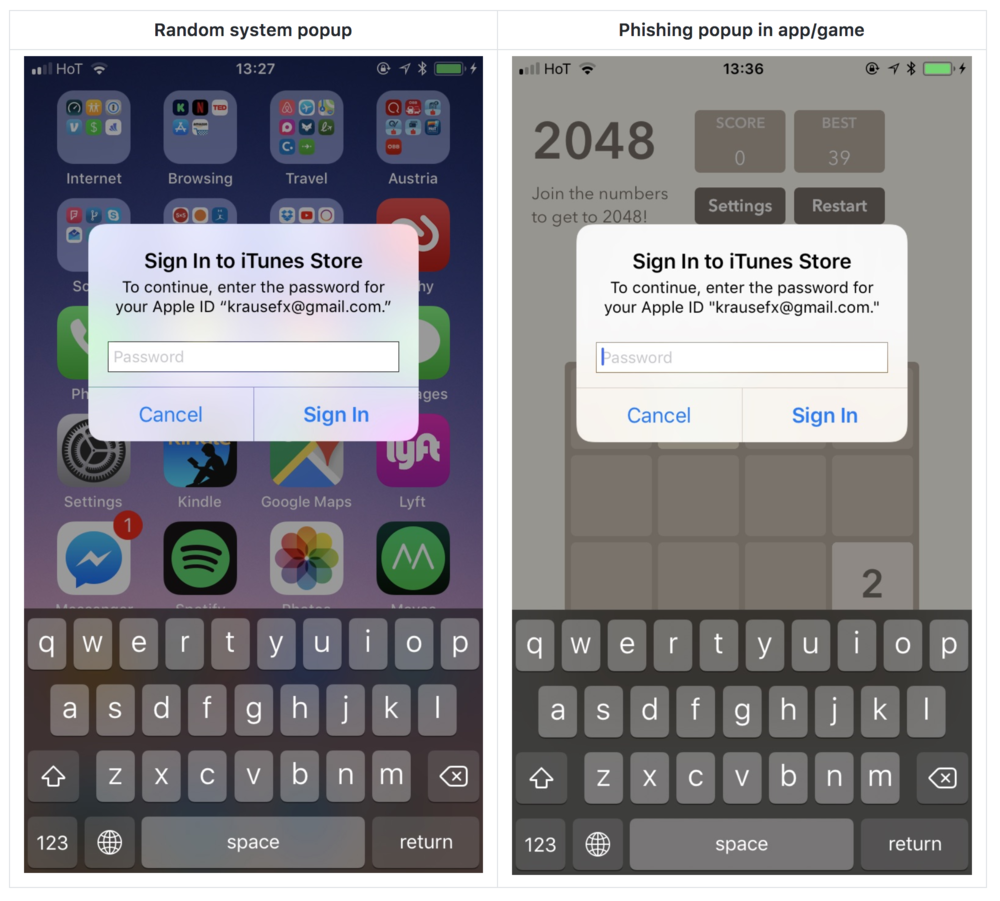

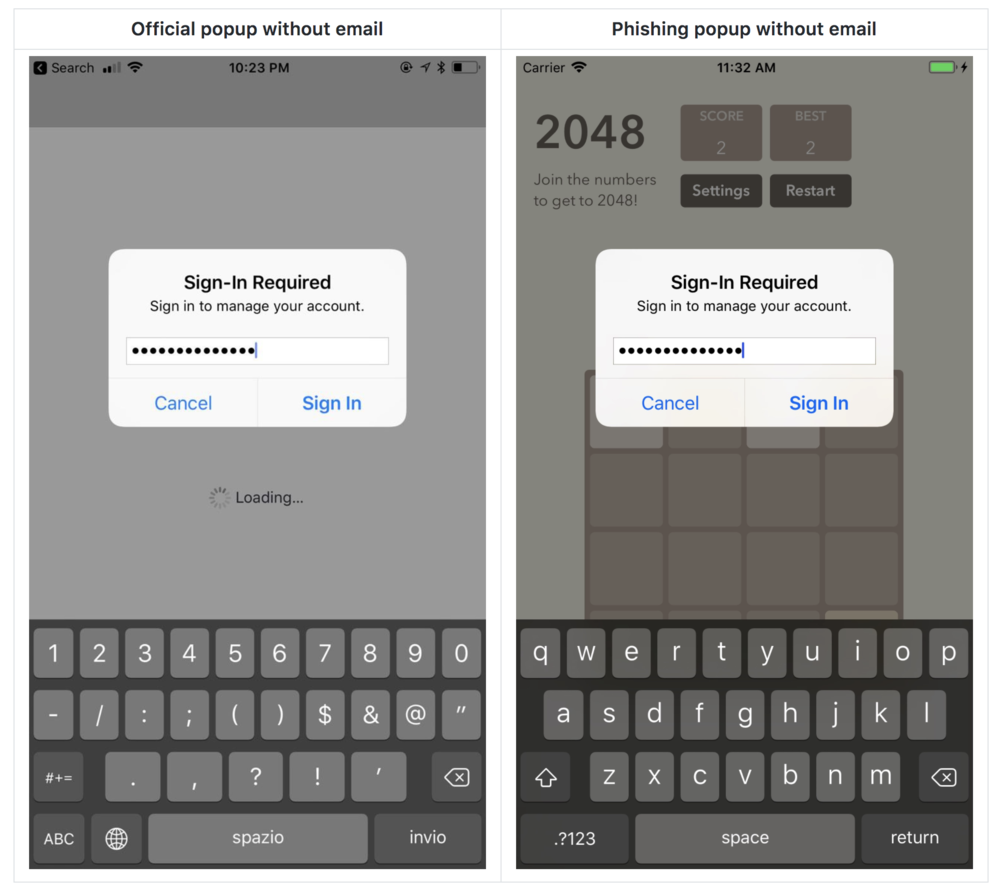

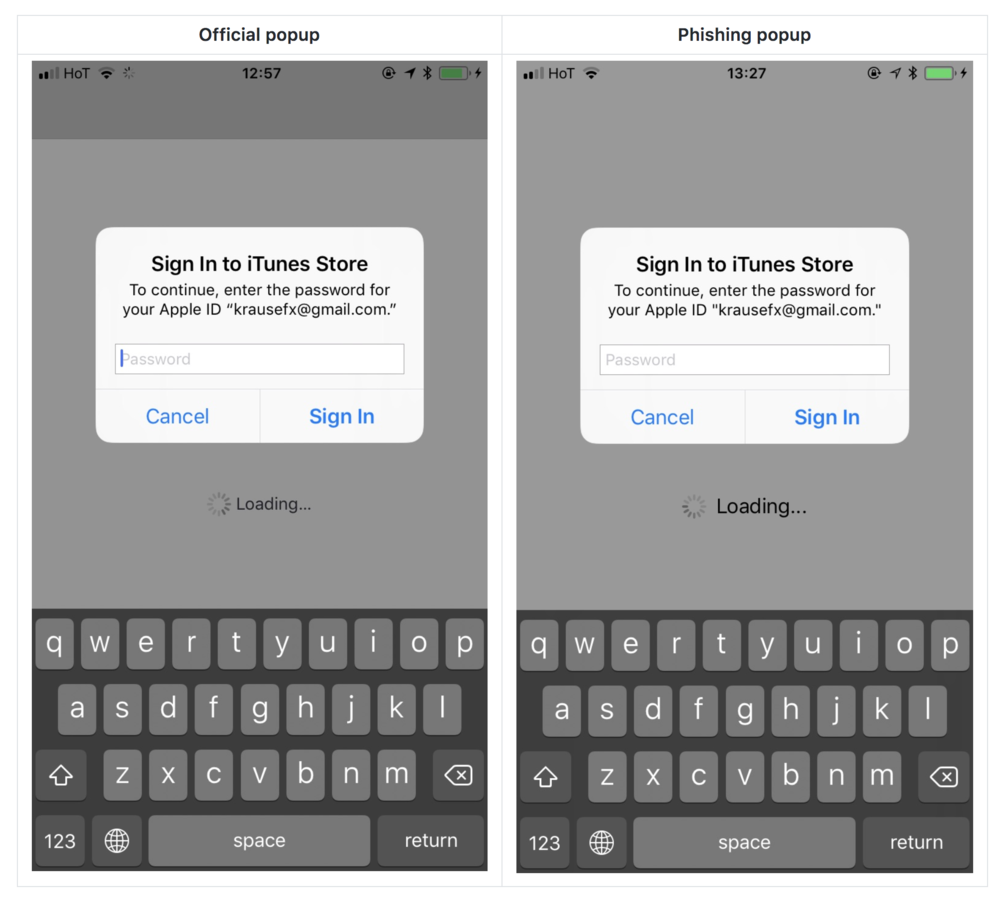

기본적으로 iOS 대화 상자를 사용해 사용자의 Apple ID 계정 비밀번호를 알아내는 공격입니다. 문제는 이 창이 iCloud나 App Store에서 작업을 승인할 때 나타나는 실제 창과 구별할 수 없다는 것입니다.

그것은 수 관심을 가져라

사용자는 이 팝업창에 익숙하며 기본적으로 팝업창이 나타나면 자동으로 채워집니다. 문제는 이 창의 작성자가 시스템 자체가 아니라 악의적인 공격일 때 발생합니다. 갤러리의 이미지에서 이러한 유형의 공격이 어떻게 보이는지 확인할 수 있습니다. Felix의 웹사이트에서는 그러한 공격이 어떻게 발생하고 어떻게 악용될 수 있는지 정확하게 설명합니다. iOS 장치에 설치된 애플리케이션에 이 사용자 인터페이스 상호 작용을 초기화하는 특정 스크립트가 포함되어 있으면 충분합니다.

이러한 유형의 공격에 대한 방어는 상대적으로 쉽지만 이를 사용할 생각을 하는 사람은 거의 없습니다. 이와 같은 창이 표시되고 뭔가 이상하다고 의심되면 홈 버튼(또는 이에 상응하는 소프트웨어…)을 누르십시오. 앱이 백그라운드에서 충돌하고 비밀번호 대화 상자가 합법적인 경우 화면에 계속 표시됩니다. 피싱 공격인 경우 애플리케이션을 닫으면 창이 사라집니다. 더 많은 방법을 찾을 수 있습니다. 작가의 웹사이트, 읽기를 권장합니다. 유사한 공격이 App Store의 앱으로 확산되는 것은 아마도 시간 문제일 것입니다.

드로이 : 크라우세프스

따라서 합법적인 애플리케이션에 대한 그러한 공격은 아마도 Apple의 통제를 통과하지 못할 것입니다. 그렇죠?

다시 말하지만, 탈옥을 하지 않으면 잡을 수 있는 곳이 없습니다.

추신: 저는 이 "일반적인" 목소리를 이전에 본 적이 없습니다. 저는 어디에서나 Touch ID를 사용합니다 ;-).

글쎄요, 오늘 이미 그 사람을 봤어요. 그리고 iPad mini에는 TID가 없습니다. 어젯밤 누군가가 Windows의 Chrome에서 내 Apple ID로 로그인을 시도했다는 이메일을 받았습니다. 물론 아침에 바로 비밀번호를 바꿨죠. 아침에 SIM이 없는 iPad mini가 Wi-Fi와 인터넷에 연결되었을 때 분실 및 잠김으로 보고되었고 이메일로 이에 대한 메시지를 받았습니다. 나는 비밀번호를 바꾸면 모든 것이 해결될 것이라고 생각하지만, 모두가 정말 조심해야 합니다. 나를 가장 놀라게 한 것은 아이패드 디스플레이에 나타난 메시지였습니다(사진 참조). 그것은 나에게 아주 표준적인 것 같지 않으며 이메일 주소가 모든 것을 말해줍니다. 그것은 사기이고 그들은 내 로그인 세부 정보를 얻고 싶어했습니다.

… 사진을 참조하세요. https://uploads.disquscdn.com/images/81787f49f7358d75acc8a8265cc5014288f07bed46bceeca1254da2086501947.png

그리고 제가 물어봐도 된다면 그것은 어떤 종류의 앱이었나요?

고마워.

저는 어떤 앱도 모르고, 아무것도 모릅니다. 나는 iPad를 거의 단일 목적으로 거의 사용하지 않으며 해당 응용 프로그램 장비는 이에 해당합니다. 몇 가지 기본적인 것, 다른 것은 아무것도 없습니다. 가끔 업데이트되는 것(거의 없음)을 제외하고는 실제로 아무것도 설치하지 않으므로 이것이 이와 같은 것을 기대할 수 있는 마지막 장치입니다.

그리고 Jailbreak가 있나요?

응, 물론이지, 난 바보야. 그들은 귀하의 비밀번호를 빼앗아 "분실된 기기"를 알려주고 메시지를 썼습니다. 뭐라고요. 문제는 그들이 어떻게 귀하의 비밀번호를 얻었는지입니다. 여러 서비스에 동일한 비밀번호를 사용하시나요? 인터넷에 유출된 내용입니다(홈페이지에서 확인 가능) https://haveibeenpwned.com 이메일이나 사용자 이름을 어디에 입력하시나요?

나는 그 소년들이 당신에게 원래 비밀번호를 남겼을 때 그것을 염두에 두지 않았다고 생각하고 있습니다. 비록 그것이 당신에게는 좋지만 그것이 그들이 파벌이라고 부르는 것입니다.

응, 그럴 수도 있었을 것 같아. 물론 그는 그 사이트에 기록을 가지고 있습니다. 단, 10년이 넘은 모든 이메일 주소가 있어야 합니다. :-)

저는 탈옥을 해본 적도 없고 한번도 해본 적이 없습니다.

새로운 것들도 있습니다 :-) 당신이 해야 할 일은 LinkedIn과 Dropbox를 잘못된 시간에 사용하는 것뿐이었고 이미 그런 일이 일어나고 있습니다 :-)

에휴, 3GS로 전환한 후 언젠가 이런 글을 썼다면, 제가 생각할 때 '유명'해질 수 있었을 텐데... 아, 역사는 장난이 아니네요 :-D

반면에 창이 팝업으로 표시되고 AppStore와의 상호 작용을 시작할 것이라는 사실을 알지 못하는 경우 비밀번호를 입력하지 않고 취소를 제공합니다...

iPhone을 활성화하는 동안 이런 일이 일어났습니다. 건너뛰기에 충분하길 바랍니다. 내 이메일에 비밀번호만 입력합니다.